Roubo de criptomoeda para US $ 1 bilhão em 2019

De acordo com os últimos relatórios, a indústria de criptomoeda é atormentado por roubo e fraude, apesar de aumentar a atenção regulamentar para questões de segurança e lavagem de dinheiro.

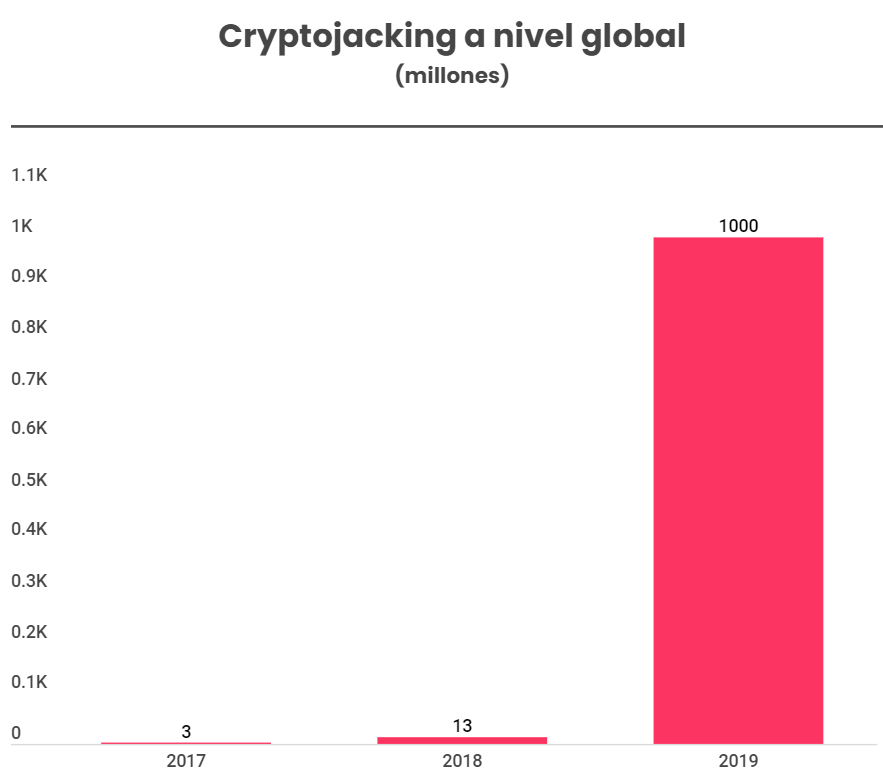

No primeiro trimestre de 2019, os criminosos cibernéticos conseguiram extrair mais de US$ 356 milhões, incluindo o golpe QuadrigaCX que custou aos proprietários de criptomoedas quase US$ 195 milhões. Se a tendência persistir, as perdas incorridas pela indústria devido a ciberroubos e fraudes excederão US$ 1 bilhão até o final do ano.

Apenas nos Estados Unidos, 30% das empresas em 2018 foram objeto de cryptojacking, e apenas 67% deles tinham medidas preventivas diante desses possíveis roubos.

Como ataques de negação de serviço, o cryptojacking é simplesmente outra maneira em que os invasores podem tirar proveito dos lucros ganhos usando o computador de outra pessoa e os recursos de rede. No entanto, ele afeta não apenas desktops tradicionais e laptops, mas também dispositivos móveis.

Cryptojacking móvel

O cryptojacking móvel geralmente ocorre quando os usuários finais baixam aplicativos falsos ou por scripts maliciosos que os hackers injetam em páginas da Web vulneráveis. Isso pode retardar seu smartphone enquanto também afeta sua largura de banda de rede.

De acordo com as últimas descobertas, códigos maliciosos que afetam dispositivos móveis representam a extração de quase 5% de todo o volume da criptomoeda Monero, que equivale a mais de 100 milhões de dólares.

Embora as evidências mostram que o cryptojacking móvel está crescendo, as plataformas móveis, como iOS e Android, oferecem mais segurança do que as estações de trabalho tradicionais. Em 2018, a Apple anunciou novas restrições de criptografia em iPhones e iPads, mitigando a ameaça no iOS. Enquanto isso pode ajudar a minimizar os riscos associados, certamente não eliminá-los.

Recentemente, uma nova forma de malware roubo de criptomoeda foi identificado na loja do Google Play, apelidado de “Clipper”. Ele foi descoberto dentro de um aplicativo que personificou MetaMask, uma extensão completa do navegador que permite que aplicativos baseados em Ethereum sejam executados em um navegador sem executar um nó Ethereum completo.

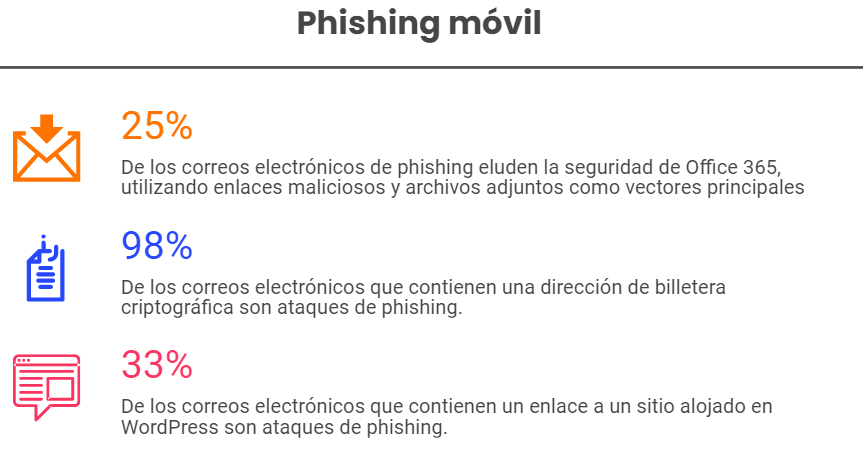

Outra prática centrada no usuário que pode ser implementada para combater essa ameaça se concentra no desenvolvimento de programas antiphishing, voltados para dispositivos móveis e, é claro, iniciativas contínuas de treinamento e sensibilização Segurança.

Em particular, o phishing tornou-se um processo industrializado. Estima-se que aproximadamente um em 2.000 e-mails é um e-mail de phishing e mais de 1 milhão sites falsos são criados a cada mês para tentar enganar os usuários a divulgar informações pessoais. Um estudo recente mostrou que 25% de e-mails de phishing ignoram a segurança do Microsoft Office 365.

Afinal, a maioria dos dispositivos móveis tem um monte de aplicativos instalados, e com mais de 3,8 milhões aplicativos disponíveis para usuários do Android no Google Play, mais de 2 milhões aplicativos na Apple App Store e mais 1,5 milhões aplicativos em outras lojas de terceiros. Há muitas oportunidades para que os hackers introduzam conteúdo malicioso.

No entanto, todos os esforços acima só pode ser suficiente para evitar ataques de malware para dispositivos móveis, como não há nenhum programa de segurança perfeito ou um usuário que toma decisões boas constantemente.

Cryptojacking baseado em navegador

Ao contrário da rentabilidade do cryptojacking móvel, os ataques que visam o lucro através do navegador perderam a força nos últimos tempos. Este declínio pode ser devido a uma série de razões.

Uma possibilidade é que a queda recente nos preços de criptomoeda fez no navegador de mineração menos rentável. Desde que o navegador não é nada mais do que um aplicativo em um dispositivo, ele não pode gerar o mesmo poder de computação como a infecção em um dispositivo real. Como resultado, esse tipo de criptofurto leva muito mais tempo para gerar cada moeda, o que pode incentivar os criminosos a refocar em infecções de malware mais rápidas.

Além disso, o valor inconstante das criptomoedas poderia incentivar os cibercriminosos a escolherem uma fonte de renda completamente diferente, o que faz com que o malware criptográfico tenha uma maior parcela de atividade, embora os níveis nominais possam ter Diminuiu.

No entanto, esta queda baseada em navegador no cryptojacking está fortemente ligada ao encerramento da Coinhive, a empresa líder mundial em vendas de malware de mineração.

Com Coinhive faltando, os criminosos teriam que recorrer a outros prestadores, a fim de obter o que eles precisam e realizar seus crimes. E, embora existam muitos outros provedores do mesmo tipo de scripts, a remoção dessa empresa pode afetar a capacidade geral de invasores menos tecnicamente especializados para criar ataques de criptofurto baseados na Web.

No entanto, alguns especialistas prevêem que, cryptojacking baseado em navegador pode experimentar um ressurgimento no futuro próximo, devido à recente queda acentuada na taxa de hash Monero. Uma taxa de hash reduzida torna a extração de cada moeda menos intensiva de computação, tornando o cryptojacking uma opção mais rentável, apesar de seu menor poder de coleta.

Apesar desses altos e baixos, os navegadores continuam trabalhando para manter suas defesas elevadas contra esse dipo de ataques. Por exemplo, a equipe de desenvolvimento por trás do Mozilla Firefox anunciou uma iniciativa para bloquear scripts de criptografia.

Este movimento impede que os cibercriminosos sejam capazes de roubar através do navegador. Os engenheiros até responderam a um dos relatórios de bugs relevantes carregando um tutorial sobre como desabilitar a atividade adversa. O recurso correspondente complementará o kit de ferramentas de privacidade de bloqueio de conteúdo da Mozilla no futuro próximo, que entrará em vigor no Firefox v67.

A nova tecnologia de antirastreamento do navegador é baseada em desconectar, que forneceu uma lista de domínios que servem esses scripts abusivos. A desconexão também oferece atualmente uma extensão do Chrome que oferece serviços antirastreamento semelhantes no navegador do Google.

Cryptojacking na nuvem

Finalmente, os relatórios mais recentes indicam que quase metade das organizações tem malware em um de seus aplicativos de nuvem.

Em particular, este ano, o malware cryptojacking na nuvem tornou-se uma das maiores ameaças para as organizações. Este malware oferece cyber-criminosos a capacidade de roubar regularmente o poder de processamento de dispositivos e outros recursos para explorar a criptomoeda.

Como tal, ele deve vir como nenhuma surpresa que os hackers estão visando centros de dados vulneráveis e sites que podem ajudá-los a melhorar suas capacidades de mineração.

Plataformas de nuvem pública, especialmente plataformas de IaaS, são alvos particularmente populares para cryptojackers, como eles oferecem uma grande quantidade de poder de processamento em um ambiente onde os invasores podem passar despercebidos.

Um exemplo recente de cryptojacking de alto perfil e cloudjacking em ação foi a descoberta de que algumas das instâncias da Amazon Web Services (AWS) da Tesla eram apropriadas para uso indesejado: mineração.

No exemplo de Tesla, os invasores executaram vários programas de mineração e concedediped endereços IP, disfarçando efetivamente suas atividades de firewalls convencionais e sistemas de detecção de intrusão. Eles também deliberadamente acelerou software de mineração para executar a uma velocidade que não ativaria detectores de alta utilização.

Conclusões

As flutuações dentro do cryptojacking permaneceram desde a sua criação, e tudo aponta para eles permanecendo o mesmo em um futuro próximo.

Em dispositivos móveis, o cryptojacking não é diferente de qualquer outra ameaça. A segurança e o pessoal de ti devem estar a bordo, os usuários precisam saber o que fazer e o que não fazer, e os executivos precisam entender o que está em jogo. Ninguém realmente tem todos os controles, visibilidade e conhecimento certos, especialmente quando se trata de dispositivos móveis.

Por outro lado, os primeiros passos de provedores de navegador para se defender contra esses ataques são definitivamente bem-vindos, no entanto, eles não são susceptíveis de influenciar a epidemia em grande escala. Em vez disso, o encerramento da Coinhive é uma iniciativa muito mais promissora para contrariar esta tendência.